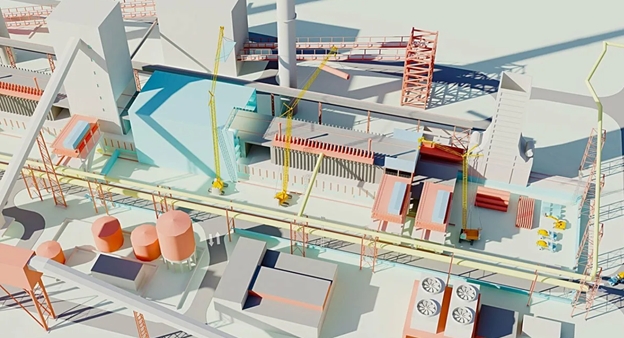

Для четкой организации пропускного режима объекты, находящиеся в охраняемой зоне, классифицируются на помещения общего доступа, закрытые и с ограниченным доступом. Охрана больших заводов, банков, стратегических объектов, ВПК и других территорий требует использования разнообразных систем безопасности. Чтобы контролировать передвижение людей и транспорта по охраняемой территории, необходима система контроля и управления доступом. Современные СКУД предусматривают использование специальных устройств — контроллеров и идентификаторов.

В основе СКУД лежит оснащение точек доступа на территорию, к которым относятся двери, турникеты, ворота, калитки) электронным запором и контроллером – считывающим устройством. Идентификатором могут быть самые разные предметы: электронный ключ в виде таблетки или брелока, пластиковая карточка и т. д. Есть контроллеры, использующие биометрические данные людей: фотографию, отпечатки пальцев или сетчатку глаза. Такой же принцип действует и в отношении транспортных средств: чтобы открыть ворота или шлагбаум, анализируется видеоизображение автомобиля, его государственный регистрационный номер, также может использоваться пароль.

Существуют различные СКУД. Простейшие из них – автономные, имеющие одну-две точки доступа, например, домофон, открывающийся с помощью магнитного ключа.

Сетевые системы применяются, когда на вход на охраняемую территорию может осуществляться из многих точек доступа. В этом случае управление работой контроллеров ведется с одного компьютера, информация собирается в общую базу данных.

Исходя из современной практики, можно утверждать, что использование паролей, пропусков, электронных ключей и карточек сейчас годится разве что для охраны жилых домов, потому что они не отвечают требованиям к надежности. Сейчас именно биометрический контроль считается самым надежным. Высокий уровень защиты при использовании данных биометрии гарантируется наличием идентификатора, который нельзя потерять, передать кому бы то ни было, а подделать такие данные весьма затруднительно. Для идентификации личности по биометрическим данным необходимо использование специального программного обеспечения.